近日,,網(wǎng)絡(luò)安全技術(shù)公司Group-IB報(bào)告了一種名為GoldPickaxe的新型木馬病毒,,據(jù)悉,這是一種針對(duì)iPhone和Android用戶的銀行木馬,,它可以利用人工智能技術(shù),,竊取用戶的面部識(shí)別數(shù)據(jù)、身份證件,,并攔截短信,,從而侵入用戶的金融應(yīng)用程序,非法獲取資金,。

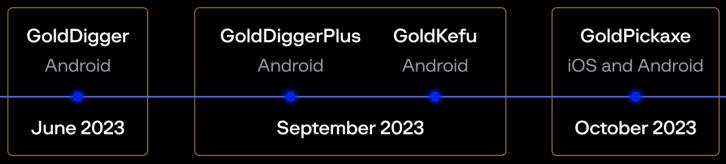

Group-IB稱,,該病毒在2023年10月首次被發(fā)現(xiàn),來(lái)自于被稱為GoldFactory的中國(guó)黑客組織,,因此被命名為GoldPickaxe,,是基于原先只針對(duì)安卓平臺(tái)的GoldDigger木馬,經(jīng)歷GoldDigger,、GoldDiggerPlus和GoldKefu等多次改進(jìn)后,,增加了新的功能,并且其傳播范圍擴(kuò)大到了iOS設(shè)備,。

據(jù)Group-IB的威脅情報(bào)部門介紹,,GoldPickaxe的攻擊方式是偽裝成當(dāng)?shù)卣蚱渌尚艁?lái)源的服務(wù)應(yīng)用,如數(shù)字養(yǎng)老金應(yīng)用等,,通過(guò)網(wǎng)絡(luò)釣魚或短信釣魚的方式誘導(dǎo)用戶下載安裝,。

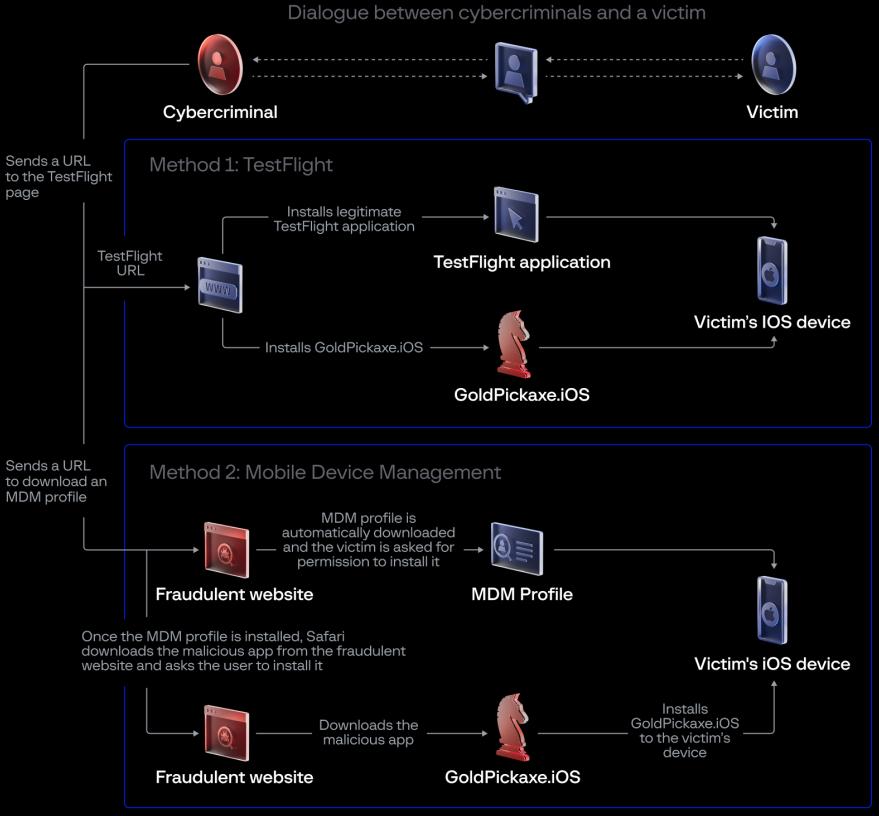

由于蘋果的安全措施,黑客無(wú)法直接在App Store上發(fā)布惡意應(yīng)用,,而是利用蘋果的移動(dòng)設(shè)備管理(MDM)平臺(tái),,讓用戶安裝一個(gè)隱藏的MDM配置文件,,從而遠(yuǎn)程控制用戶的設(shè)備,安裝惡意應(yīng)用,,并獲取用戶的信息,。

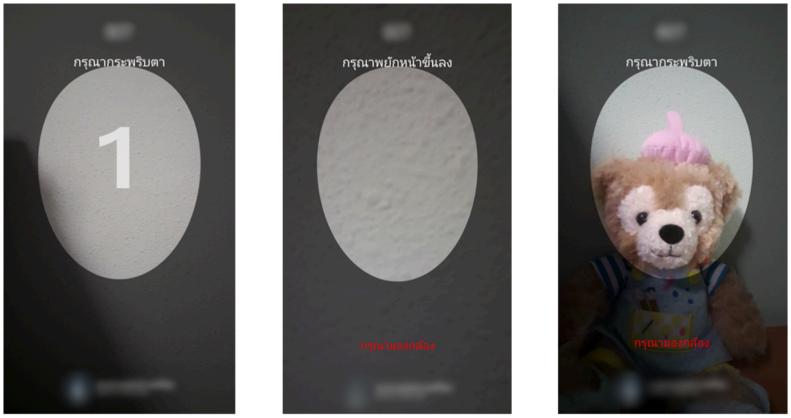

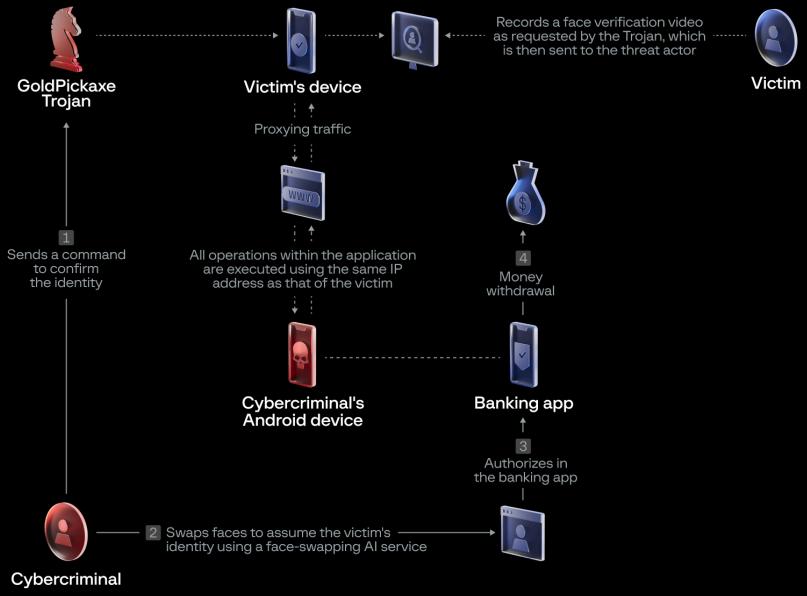

安裝了該木馬病毒的用戶會(huì)被要求創(chuàng)建一個(gè)面部生物識(shí)別檔案,要求用戶拍攝自己的官方身份證件,,并用應(yīng)用程序掃描自己的面部,,以完成所謂的身份驗(yàn)證。

此外,,黑客還會(huì)索要用戶的手機(jī)號(hào)碼,,以獲取更多關(guān)于用戶的細(xì)節(jié),特別是與用戶關(guān)聯(lián)的銀行賬戶信息,。

黑客利用竊取的面部數(shù)據(jù),,使用人工智能(AI)的換臉技術(shù),制作深度偽造(deepfake)的視頻,,將自己的臉替換成受害者的臉,,通過(guò)面部識(shí)別的方式,登錄受害者的銀行賬戶,,進(jìn)行轉(zhuǎn)賬或提現(xiàn)等操作,。

Group-IB的研究人員表示,這是他們首次發(fā)現(xiàn)利用AI換臉技術(shù)進(jìn)行銀行詐騙的案例,,也是首次發(fā)現(xiàn)能夠同時(shí)收集生物特征數(shù)據(jù),、用戶文檔、攔截短信并將受感染的設(shè)備用作代理服務(wù)器的iPhone木馬,。

而在安卓平臺(tái)上,,GoldPickaxe偽裝成20多款虛假應(yīng)用,在假冒的軟件市場(chǎng)上提供下載,,并且除了和iOS系統(tǒng)上相同的能力外,,還可以訪問(wèn)短信、文件系統(tǒng),、在屏幕上執(zhí)行點(diǎn)擊,、從受害者的相冊(cè)中上傳100張最新照片、下載和安裝其他軟件包以及提供虛假通知,。

目前,,這種木馬病毒主要活躍在亞洲地區(qū),,尤其是泰國(guó)和越南,,已經(jīng)有多起受害者的案例被報(bào)告。

不過(guò),,雖然GoldPickaxe可以從iOS和Android手機(jī)中竊取受害者臉部的圖像,,但該惡意軟件并不會(huì)劫持Face ID數(shù)據(jù)或利用兩個(gè)移動(dòng)操作系統(tǒng)上的任何漏洞,,存儲(chǔ)在設(shè)備安全區(qū)域上的生物識(shí)別數(shù)據(jù)仍經(jīng)過(guò)適當(dāng)加密,并與正在運(yùn)行的應(yīng)用程序完全隔離,。

原創(chuàng)文章,,作者:houxiangyu,如若轉(zhuǎn)載,,請(qǐng)注明出處:http://hzkljs.com/doc/131021.htm

登錄后才能評(píng)論